Cybersecurity är på väg att genomgå en stor översyn. Den amerikanska regeringen har slutfört en uppsättning standarder för att skydda internetkommunikation från attacker av framtida kvantdatorer som kan göra de flesta nuvarande digitala skydd ineffektiva.

Riktlinjerna inkluderar en algoritm för säker kommunikation genom kryptering och två digitala signaturalgoritmer som hindrar hackare från att efterge sig en känd användare eller enhet. De förväntas adopteras globalt. US National Institute of Standards and Technology (NIST) i Gaithersburg, Maryland, valde de tre algoritmerna genom en process som började 2016 och anlitade hjälp av kryptografispecialister över hela världen. NIST hade meddelat ett preliminärt urval av fyra algoritmer 2022 och har nu slutfört standarderna för tre av dem.

"Det är fantastiskt att se att de äntligen har släppts," säger Peter Schwabe, en kryptografisk ingenjör vid Max Planck Institute for Security and Privacy i Bochum, Tyskland, som designade tre av de fyra systemen.

"Dessa slutförda standarder ger instruktioner för att integrera dem i produkter och krypteringssystem," säger Dustin Moody, en matematiker på NIST som leder standardiseringsinsatsen. "Vi uppmuntrar systemadministratörer att börja integrera i sina system omedelbart eftersom full integration kommer att ta tid."

Håll data säkra

Digital kommunikation och transaktioner som online -shopping är nästan universellt baserade på en liten uppsättning av offentliga nyckelkryptografiska algoritmer. Dessa system tillåter två parter att utbyta information säkert. Varje part har sin egen offentliga nyckel, en sekvens av siffror som de ger till alla som vill skicka ett meddelande till dem. Mottagaren kan sedan dekryptera meddelandet med en privat nyckel som bara de vet.

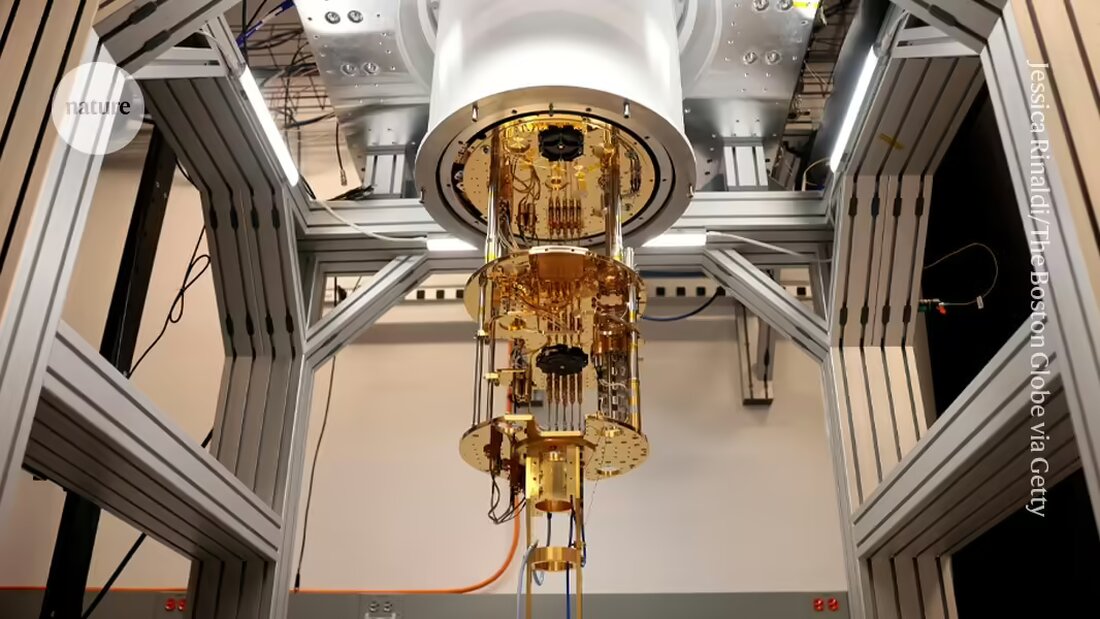

Men de nuvarande offentliga nyckelsystemen är kända för att vara sårbara för dekryptering med hjälp av en kvantalgoritm utvecklad av Peter Shor, en matematiker nu vid Massachusetts Institute of Technology i Cambridge. 1994-i en tid då inte ens de mest rudimentära kvantdatorerna fanns och när internetkommunikation just började bli mainstream-visade sig att sådana maskiner snabbt skulle kunna knäcka de mest populära offentliga nyckelsystemen. Detta kan också sätta enheter som kreditkort och säkerhetskort med risk för hacking.

Trettio år senare har ansträngningarna att bygga kvantdatorer gjort stora framsteg, men maskinerna är fortfarande minst ett decennium bort från att köra Shors algoritm på något annat än siffror med några siffror. Ändå har Shor och andra varnat för självständighet.

Den nya krypteringsalgoritmen som valts av NIST kallas Crystals-Kyber. Schwabe och hans kollegor utvecklade det från en teknik som först föreslogs 2005 av datavetare Oded Regev vid New York University. Schwabe säger att distributionen bör vara relativt smidig i de applikationer som de flesta användare är bekanta med - webbläsning och smartphone -appar. "Webbläsare kommer att migrera snabbt, liksom meddelandeappar och videokonferenssystem," säger han. Det kan ta längre tid för utvecklare av små internet eller WiFi-anslutna enheter att komma ikapp, tillägger han.

Även om kristaller -kyber bör vara resistenta mot attacker från kvantdatorer, har ingen av de befintliga offentliga nyckelalgoritmerna - inklusive de tre som valts av NIST - matematiskt bevisat vara helt säkra, och forskare kommer att fortsätta arbeta med alternativ, bara i fall. NIST själv utvärderar "två ytterligare grupper av algoritmer som en dag kan fungera som säkerhetskopieringsstandarder", säger institutet i ett uttalande.

Även om NIST-tillkännagivandet nu har gjort denna officiell, har "post-quantum" -algoritmer funnits i flera år. Vissa företag som CloudFlare och IBM har redan börjat integrera dem i sina system, medan andra har varit långsammare att anpassa sig. ”Många organisationer har ännu inte börjat arbeta med migration efter kvantumet, med hänvisning till bristen på standarder- en situation som har kallats kryptoprokrastination "Skrev Bas Westerbaan, en matematiker på Internet Services -företaget Cloudflare, i ett blogginlägg förra året. Säkerhetsspecialister hoppas att NIST -tillkännagivandet nu kommer att övertyga de flesta andra organisationer att börja det som sannolikt kommer att bli en lång och komplicerad övergång.

Suche

Suche

Mein Konto

Mein Konto