Kibernetinis saugumas ketina atlikti didelį kapitalinį remontą. JAV vyriausybė baigė standartus, skirtus apsaugoti interneto ryšius nuo būsimų kvantinių kompiuterių išpuolių, dėl kurių dabartinė skaitmeninė apsauga gali būti neveiksminga.

Gairėse yra saugaus ryšio per šifravimą algoritmas ir du skaitmeninio parašo algoritmai, neleidžiantys įsilaužėliams apsunkinti žinomo vartotojo ar įrenginio. Tikimasi, kad jie bus priimti visame pasaulyje. JAV Nacionalinis standartų ir technologijos institutas (NIST) Gaithersburge, Merilande, tris algoritmus išrinko per 2016 m. Prasidėjusį procesą ir pasitelkė kriptografijos specialistų pagalbą visame pasaulyje. NIST 2022 m. Paskelbė išankstinį keturių algoritmų pasirinkimą ir dabar baigė trimis iš jų standartus.

„Puiku matyti, kad jie pagaliau buvo paleisti“, - sako Peteris Schwabe, kriptografijos inžinierius Maxo Plancko saugumo ir privatumo institute Bochum mieste, Vokietijoje, kuris sukūrė tris iš keturių sistemų.

„Šie galutiniai standartai pateikia integravimo integravimą į produktus ir šifravimo sistemas“, - sako NIST matematikas Dustinas Moody'as, kuris vadovauja standartizacijos pastangoms. „Mes skatiname sistemos administratorius nedelsiant pradėti integruoti į savo sistemas, nes visiška integracija užtruks.“

Saugokite duomenis

Skaitmeniniai ryšiai ir operacijos, tokios kaip apsipirkimas internetu, beveik visuotinai remiasi nedideliu viešojo rakto kriptografijos algoritmų rinkiniu. Šios sistemos leidžia dviem šalims saugiai keistis informacija. Kiekviena šalis turi savo viešąjį raktą, skaičių seką, kurią jie suteikia visiems, norintiems atsiųsti jiems pranešimą. Tada gavėjas gali iššifruoti pranešimą naudodamas privatų raktą, kurį žino tik.

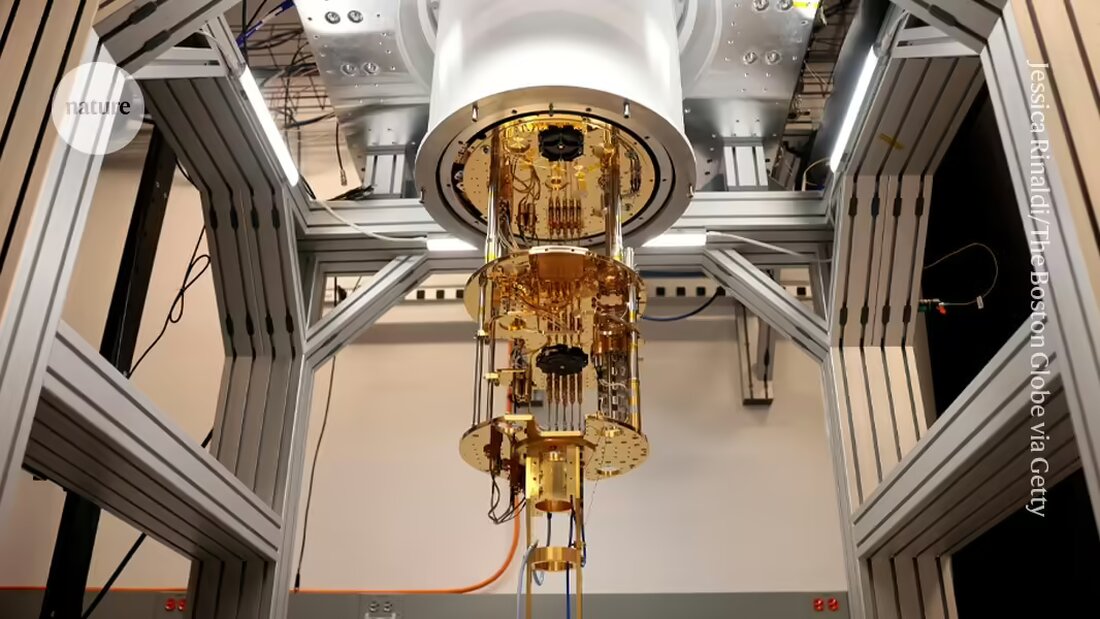

Tačiau yra žinoma, kad dabartinės viešojo rakto sistemos yra pažeidžiamos iššifravimo, naudojant kvantinį algoritmą, kurį sukūrė matematikas Peteris Shor, dabar Masačusetso technologijos institute Kembridže. 1994 m., Tuo metu, kai nebuvo net pačių grubiausių kvantinių kompiuterių ir kai interneto ryšiai tik pradėjo tapti pagrindiniais, jie parodė, kad tokios mašinos greitai sugebės nulaužti populiariausias viešojo klavišų sistemas. Tai taip pat galėtų pateikti tokius įrenginius kaip kreditinės kortelės ir saugumo leidimai, kuriems rizikuoja įsilaužimas.

Po trisdešimties metų pastangos kurti kvantinius kompiuterius padarė didelius žingsnius, tačiau mašinos vis dar yra bent dešimtmetį nuo „Shor“ algoritmo, išskyrus keletą skaičių su keliais skaitmenimis. Nepaisant to, Shor ir kiti perspėjo dėl nusiraminimo.

Naujasis šifravimo algoritmas, kurį pasirinko NIST, yra vadinamas kristalais-Kyber. Schwabe ir jo kolegos ją sukūrė iš technikos, kurią pirmą kartą pasiūlė 2005 m., Niujorko universitete. Schwabe sako, kad diegimas turėtų būti gana sklandus programose, su kuriomis dauguma vartotojų yra susipažinę - interneto naršymas ir išmaniųjų telefonų programos. „Naršyklės greitai migruos, kaip ir pranešimų apie programas ir vaizdo konferencijų sistemas“, - sako jis. Jis priduria, kad mažų interneto ar „WiFi“ sujungtų įrenginių kūrėjams gali užtrukti ilgiau.

Nors kristalai -Kyber turėtų būti atsparūs kvantinių kompiuterių atakoms, nė vienas iš esamų viešojo rakto algoritmų, įskaitant tris NIST pasirinktus, nėra matematiškai įrodyta, kad yra visiškai saugūs, o tyrėjai ir toliau dirbs su alternatyvomis. Pats NIST vertina „dvi papildomas algoritmų grupes, kurios vieną dieną galėtų būti atsarginiai standartai“, - sakoma instituto pranešime.

Nors NIST pranešimas dabar padarė šį pareigūną, „post-Quantum“ algoritmai egzistuoja daugelį metų. Kai kurios kompanijos, tokios kaip „Cloudflare“ ir „IBM“, jau pradėjo jas integruoti į savo sistemas, o kitos - lėtesnės. „Daugelis organizacijų dar neprado situacija, kuri buvo vadinama kriptocrastingu „Praėjusių metų tinklaraščio įraše rašė Bas Westerbaan, matematiką interneto paslaugų įmonėje„ Cloudflare “. Saugumo specialistai tikisi, kad NIST pranešimas dabar įtikins daugumą kitų organizacijų pradėti tai, kas greičiausiai bus ilgas ir sudėtingas perėjimas.

Suche

Suche

Mein Konto

Mein Konto