A kiberbiztonság jelentős átalakításon megy keresztül. Az Egyesült Államok kormánya véglegesíti a szabványok sorozatát, hogy megvédje az internetes kommunikációt a jövőbeli kvantumszámítógépek támadásaitól, amelyek a legfrissebb digitális védelem hatástalanná válhatnak.

Az iránymutatások tartalmaznak egy algoritmust a biztonságos kommunikációhoz titkosítás révén és két digitális aláírási algoritmust, amelyek megakadályozzák a hackerek egy ismert felhasználó vagy eszköz megszüntetését. Várhatóan globálisan fogadják el őket. Az Egyesült Államok Nemzeti Szabványügyi és Technológiai Intézete (NIST) Gaithersburgban (Maryland) a három algoritmust egy 2016 -ban kezdődött folyamat révén választotta ki, és világszerte felhívta a kriptográfiai szakemberek segítségét. A NIST 2022 -ben bejelentette a négy algoritmus előzetes kiválasztását, és most háromukra véglegesítette a szabványokat.

"Nagyszerű látni, hogy végül elengedték őket" - mondja Peter Schwabe, a Max Planck Biztonsági és Adatvédelmi Intézet kriptográfiai mérnöke, a németországi Bochumban, aki a négy rendszer közül háromot tervezett.

"Ezek a végleges szabványok utasításokat adnak a termékekbe és a titkosítási rendszerekbe történő integrálására" - mondja Dustin Moody, a NIST matematikus, aki a szabványosítási erőfeszítéseket vezeti. "Arra biztatjuk a rendszergazdákat, hogy kezdjék el azonnal integrálódni a rendszerükbe, mivel a teljes integráció időbe telik."

Tartsa biztonságban az adatokat

A digitális kommunikáció és a tranzakciók, például az online vásárlás szinte egyetemesen alapulnak a nyilvános kulcsfontosságú kriptográfiai algoritmusok kis sorozatán. Ezek a rendszerek lehetővé teszik, hogy két fél biztonságosan cseréljen információt. Mindegyik pártnak megvan a maga nyilvános kulcsa, egy olyan szám sorozat, amelyet mindenkinek adnak, aki üzenetet akar küldeni nekik. A címzett ezután egy privát kulcs segítségével dekódolhatja az üzenetet, amelyet csak ők tudnak.

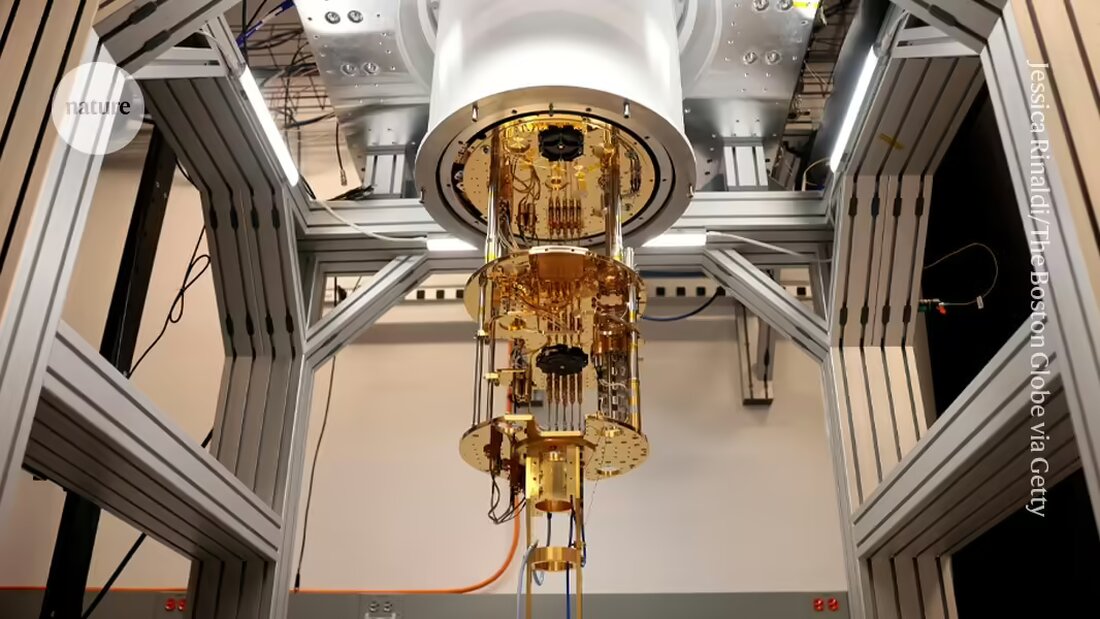

A jelenlegi nyilvános kulcsú rendszerekről azonban ismert, hogy érzékenyek a dekódolásra a Peter Shor, a matematikus által a Cambridge-i Massachusetts Institute of Massachusetts Institute által kifejlesztett kvantum algoritmus felhasználásával. 1994-ben-abban az időben, amikor még a legfontosabb kvantum számítógépek sem léteztek, és amikor az internetes kommunikáció még csak most kezdett mainstreamsé válni, megmutatta, hogy az ilyen gépek gyorsan képesek lesznek feltörni a legnépszerűbb közkulcs-rendszereket. Ez olyan eszközöket is feltehet, mint a hitelkártyák és a biztonsági átadások a hackelés veszélye.

Harminc évvel később a kvantumszámítógépek felépítésére irányuló erőfeszítések nagy lépéseket tettek, de a gépek még legalább egy évtizeddel távol vannak a Shor algoritmusának futtatásától, kivéve a számok számát. Ennek ellenére Shor és mások figyelmeztettek az önelégültség ellen.

A NIST által kiválasztott új titkosítási algoritmust Crystals-Kybernek nevezzük. Schwabe és kollégái egy olyan technikából fejlesztették ki, amelyet először 2005 -ben, az Oded Regev számítógépes tudós javasolt a New York -i Egyetemen. A Schwabe szerint a telepítésnek viszonylag zökkenőmentesnek kell lennie az alkalmazásokban, amelyekben a legtöbb felhasználó ismeri - a böngészés és az okostelefon -alkalmazások. "A böngészők gyorsan migrálnak, csakúgy, mint az üzenetküldő alkalmazások és a videokonferencia rendszerek" - mondja. Hosszabb időbe telik, amíg a kis internet vagy a WiFi-hez csatlakoztatott eszközök fejlesztői felzárkóznak-tette hozzá.

Noha a Crystals -Kybernek ellenállniuk kell a kvantumszámítógépek támadásainak, a meglévő nyilvános kulcs algoritmusok egyike - beleértve a NIST által kiválasztott háromot is - matematikailag teljesen biztonságosnak bizonyul, és a kutatók továbbra is az alternatívákon dolgoznak, csak minden esetben. Maga a NIST értékeli „két további algoritmuscsoportot, amelyek egy napon biztonsági előírásokként szolgálhatnak” - mondta az intézet nyilatkozatában.

Noha a NIST bejelentése most ezt a hivatalossá tette, a „Post-Quantum” algoritmusok évek óta működnek. Egyes vállalatok, például a CloudFlare és az IBM, már megkezdték integrálni őket a rendszerükbe, míg mások lassabban alkalmazkodtak. „Sok szervezet még nem kezdte meg a kvantum utáni migráció utáni munkát, hivatkozva a szabványok hiányára- egy olyan helyzet, amelyet kriptoprokasztinációnak neveztek "A tavalyi blogbejegyzésben írta a Bas Westerbaan, a CloudFlare internetes szolgáltató cég matematikusát. A Biztonsági Szakértők remélik, hogy a NIST bejelentése most a legtöbb más szervezetet meggyőzi, hogy kezdje meg azt, ami valószínűleg hosszú és bonyolult átmenet.

Suche

Suche

Mein Konto

Mein Konto