La ciberseguridad está a punto de sufrir una importante revisión. El gobierno de Estados Unidos ha finalizado un conjunto de estándares para proteger las comunicaciones por Internet de ataques de futuras computadoras cuánticas que podrían hacer que la mayoría de las protecciones digitales actuales sean ineficaces.

Las pautas incluyen un algoritmo para comunicaciones seguras mediante cifrado y dos algoritmos de firma digital que evitan que los piratas informáticos se hagan pasar por un usuario o dispositivo conocido. Se espera que sean adoptados a nivel mundial. El Instituto Nacional de Estándares y Tecnología (NIST) de EE. UU. en Gaithersburg, Maryland, seleccionó los tres algoritmos mediante un proceso que comenzó en 2016 y contó con la ayuda de especialistas en criptografía de todo el mundo. El NIST había anunciado una selección preliminar de cuatro algoritmos en 2022 y ahora ha finalizado los estándares para tres de ellos.

"Es fantástico ver que finalmente se han lanzado", afirma Peter Schwabe, ingeniero criptográfico del Instituto Max Planck para la Seguridad y la Privacidad en Bochum, Alemania, que diseñó tres de los cuatro sistemas.

"Estos estándares finalizados proporcionan instrucciones para integrarlos en productos y sistemas de cifrado", dice Dustin Moody, matemático del NIST que lidera el esfuerzo de estandarización. "Alentamos a los administradores de sistemas a comenzar la integración en sus sistemas de inmediato, ya que la integración completa llevará tiempo".

Mantenga los datos seguros

Las comunicaciones y transacciones digitales, como las compras en línea, se basan casi universalmente en un pequeño conjunto de algoritmos criptográficos de clave pública. Estos sistemas permiten que dos partes intercambien información de forma segura. Cada parte tiene su propia clave pública, una secuencia de números que le dan a cualquiera que quiera enviarles un mensaje. Luego, el destinatario puede descifrar el mensaje utilizando una clave privada que sólo él conoce.

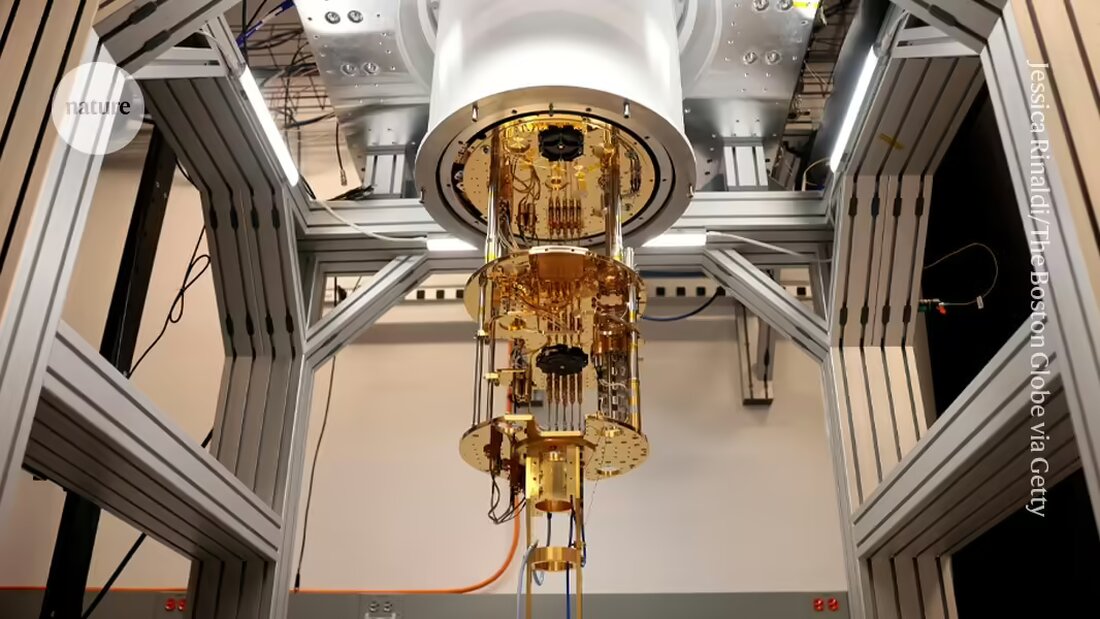

Pero se sabe que los sistemas actuales de clave pública son vulnerables al descifrado utilizando un algoritmo cuántico desarrollado por Peter Shor, un matemático que actualmente trabaja en el Instituto Tecnológico de Massachusetts en Cambridge. En 1994, en una época en la que ni siquiera existían los ordenadores cuánticos más rudimentarios y cuando las comunicaciones por Internet apenas comenzaban a generalizarse, Shor demostró que tales máquinas podrían rápidamente descifrar los sistemas de clave pública más populares. Esto también podría poner en riesgo de piratería dispositivos como tarjetas de crédito y pases de seguridad.

Treinta años después, los esfuerzos para construir computadoras cuánticas han logrado grandes avances, pero a las máquinas todavía les falta al menos una década para ejecutar el algoritmo de Shor en cualquier cosa que no sean números de unos pocos dígitos. Sin embargo, Shor y otros han advertido contra la complacencia.

El nuevo algoritmo de cifrado seleccionado por NIST se llama CRYSTALS-Kyber. Schwabe y sus colegas lo desarrollaron a partir de una técnica propuesta por primera vez en 2005 por el informático Oded Regev de la Universidad de Nueva York. Schwabe dice que la implementación debería ser relativamente fluida en las aplicaciones con las que la mayoría de los usuarios están familiarizados: navegación web y aplicaciones para teléfonos inteligentes. "Los navegadores migrarán rápidamente, al igual que las aplicaciones de mensajería y los sistemas de videoconferencia", afirma. Los desarrolladores de pequeños dispositivos conectados a Internet o WiFi podrían tardar más en ponerse al día, añade.

Aunque CRYSTALS-Kyber debería ser resistente a los ataques de ordenadores cuánticos, ninguno de los algoritmos de clave pública existentes, incluidos los tres seleccionados por el NIST, ha demostrado matemáticamente que sea completamente seguro, y los investigadores seguirán trabajando en alternativas, por si acaso. El propio NIST está evaluando “dos grupos adicionales de algoritmos que algún día podrían servir como estándares de respaldo”, dijo el instituto en un comunicado.

Aunque el anuncio del NIST ya lo ha hecho oficial, los algoritmos “postcuánticos” existen desde hace años. Algunas empresas como Cloudflare e IBM ya han comenzado a integrarlos en sus sistemas, mientras que otras han tardado más en adaptarse. “Muchas organizaciones aún no han comenzado a trabajar en la migración poscuántica, citando la falta de estándares. una situación que se ha denominado criptoprocrastinación " escribió Bas Westerbaan, matemático de la empresa de servicios de Internet Cloudflare, en una publicación de blog el año pasado. Los especialistas en seguridad esperan que el anuncio del NIST convenza ahora a la mayoría de las demás organizaciones a comenzar lo que probablemente será una transición larga y complicada.

Suche

Suche

Mein Konto

Mein Konto